Phishing je dobře známá technika sociálního inženýrství, která má mnoho různých forem: telefonní hovory,

Phishingové odkazy vedoucí na škodlivé stránkyčasto obsažené v e-mailech, které vypadají, že pocházejí z důvěryhodných zdrojů. Odesílají se ve zprávách na sociální sítě a aplikace jako Facebook a WhatsApp. Mohou se dokonce objevit ve vyhledávacích řetězcích, čímž uživatele uvádějí v omyl. A může být docela obtížné určit, zda je stránka phishing. Mnohé z těchto zdrojů jsou téměř identické s kopírovanými weby. Phishingové e-maily jsou obvykle méně účinné, protože je moderní technologie rozpoznávají jako spam. Některé z nich však stále končí ve vaší schránce.

Důvod popularity phishingu je jasný -kyberzločinci mohou napadnout velké množství lidí najednou. Aby čelili masivním útokům uživatelů, specialisté Avastu používají technologii umělé inteligence (AI).

Detekce phishingu s AI

Zločinci vytvářejí webové stránky, aby oklamali lidikteré jsou velmi podobné skutečným a spolehlivým zdrojům. Vizuální podobnost často stačí k tomu, aby důvěřivé uživatele uvedla v omyl – snadno zanechají své přihlašovací údaje a další důvěrná data.

Teoreticky mohou kyberzločinci využítphishingové stránky mají stejné obrázky jako na původních zdrojích. Majitelé původních stránek však mohou na svých serverech vidět odkazy na obrázky dodané podvodníky. Vytvoření přesné kopie webu navíc vyžaduje čas a úsilí. V tomto případě by kyberzločinci museli reprodukovat design na phishingovém zdroji a věnovat pozornost každému pixelu. Díky tomu přistupují k úkolu kreativně a vytvářejí stránky, které jsou velmi podobné těm původním, ale zároveň mají drobné rozdíly, které jsou pro běžného uživatele stěží postřehnutelné.

Avast má síť stovekmiliony senzorů, které poskytují AI data. Avast skenuje každou webovou stránku, kterou uživatel navštíví, a pečlivě studuje popularitu daných domén. Při posuzování, zda se má stránka načíst, se berou v úvahu i další faktory, jako je certifikát webu, stáří domény a přítomnost podezřelých tokenů v URL.

Životnost phishingového webu je obvykle extrémně vysokámalé a vyhledávače nemají čas jej indexovat. To se odráží v hodnocení domény. Jeho popularita a historie mohou být také prvními známkami toho, zda je stránka bezpečná nebo nebezpečná. Po zkontrolování těchto informací a jejich porovnání s vizuálními charakteristikami systém dospěje k závěru, zda lze stránky důvěřovat.

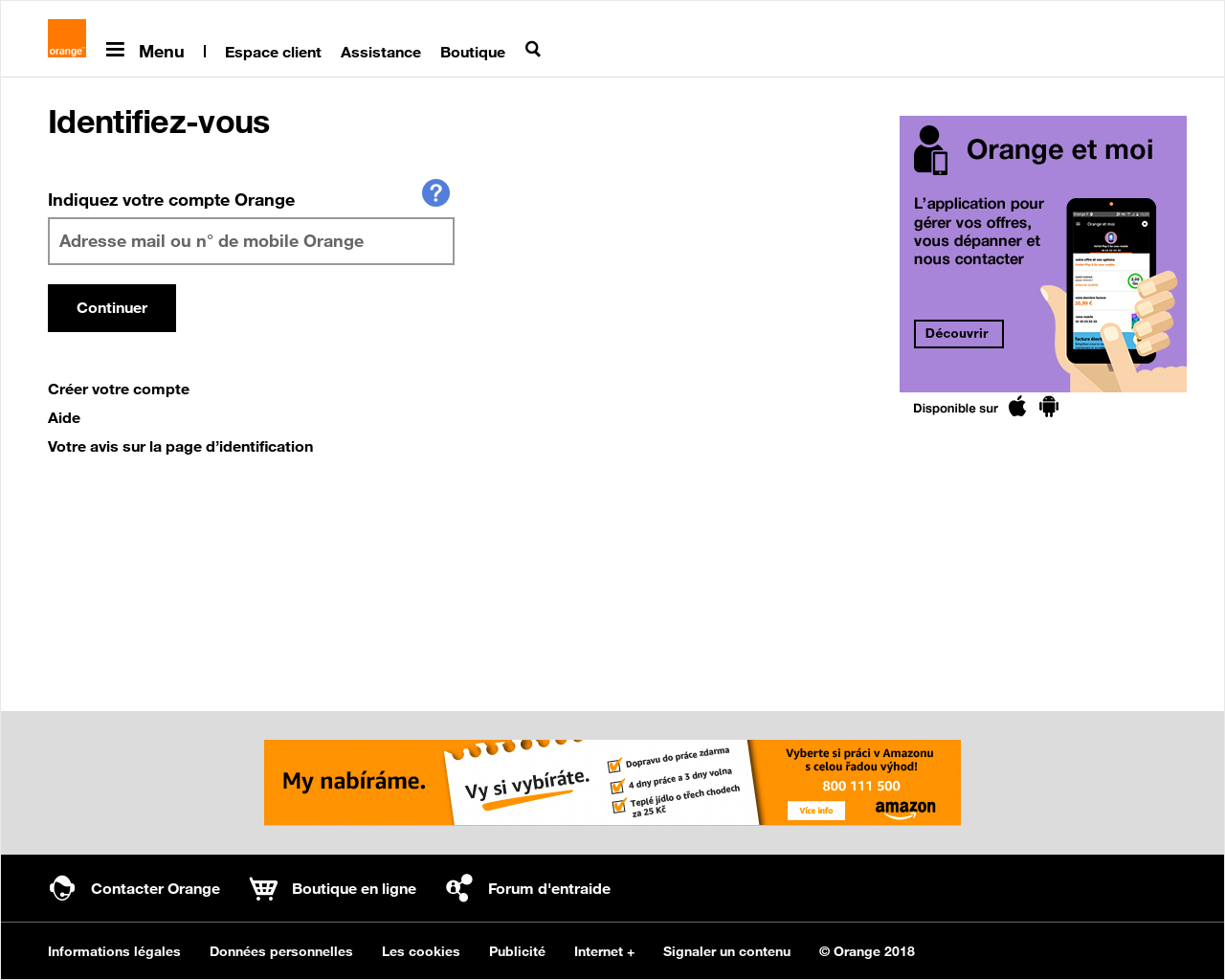

Phishingová verze přihlašovací stránky Orange.fr

Phishingová verze přihlašovací stránky Orange.fr Původní verze přihlašovací stránky Orange.fr

Původní verze přihlašovací stránky Orange.fr

Pro srovnání, tyto stránky vypadajízcela odlišným způsobem: škodlivá verze používá zastaralý design stránek Orangeu, zatímco původní stránka má modernější a bezpečnější, protože heslo je požadováno od uživatele ve druhém kroku a ne na stejné stránce ve stejnou dobu jako přihlášení.

Je zřejmé, že doména phishingu má velminízká úroveň popularity. Současně je hodnocení současné stránky Orange.fr 7/10. Ačkoliv je design phishingového zdroje velmi podobný předchozí verzi webu Orange.fr, není umístěn na Orange.fr ani na jiné oblíbené doméně. Tyto informace, které svědčí o potenciálním nebezpečí falešné webové stránky, začíná protokol pro důkladnější studium.

Analýza domény orangefrance.weebly.com - phishingová verze webu. Tato data mohou být použita k posouzení jeho popularity.

Analýza domény orangefrance.weebly.com - phishingová verze webu. Tato data mohou být použita k posouzení jeho popularity.

Další etapou je ověření návrhu. Na první pohled je srovnání falešných webových stránek se skutečným obrazem po jednotlivých pixelech dostačující. To není. Jiný přístup je používán s použitím hash obrazu. V této metodě je původní obraz komprimován na menší velikost při zachování potřebných detailů. Výsledkem je bitový vektor s pevnou velikostí s jednoduchou metrikou. Díky tomuto přístupu AI porovnává stejný typ obrazu s danou statistickou odchylkou. Tato technologie se však ukázala jako méně spolehlivá a tolerantní k chybám, než se očekávalo.

Ukázalo se, že je to mnohem efektivnější metodavyužití počítačového vidění. Pomáhá AI získat informace o obrázcích tím, že se podrobně podívá na konkrétní pixely a jejich okolí. K tomu slouží deskriptory – číselné popisy relativních změn fragmentu kolem pixelu. Tento proces umožňuje přesněji posoudit variabilitu odstínů šedé, včetně detekce přítomnosti gradientu a určení jeho intenzity.

Pixely vybrané algoritmem, tzvbody zájmu lze po obdržení zkontrolovat oproti aktualizované databázi deskriptorů. Pouhá skutečnost přítomnosti pixelů v obrázku, které jsou podobné pixelům jiného, však nestačí k závěru, že obrázek odpovídá obrázku v databázi. Z tohoto důvodu se k porovnání prostorových vztahů mezi jednotlivými pixely v obrázku používá „prostorové ověření“.

a) Příklad platné prostorové konfigurace pixelů

a) Příklad platné prostorové konfigurace pixelů b) Příklad, který byl odmítnut jako neplatný

b) Příklad, který byl odmítnut jako neplatný

Zdrojem je prostorové ověřeníplatná data, ale přidávají se další kroky, aby se vyloučily případné falešně pozitivní výsledky, včetně kontroly hašování obrazu.

Analýza bodů zájmu na obrázku obsahujícímtext je plný problémů. Tyto obrázky mají ve výchozím nastavení mnoho přechodů, protože písmena a textové prvky vytvářejí mnoho hran. I malá oblast vzoru písmen obsahuje mnoho bodů zájmu, což často vede k falešným pozitivům. Prostorové ověření je zde bezmocné.

Chcete-li tento problém vyřešit, vyvinutýsoftware schopný analyzovat fragmenty obrazu pro text. V těchto případech AI nepoužije body z těchto stránek v procesu porovnávání obrázků.

Celý postup ověřování se provádí výhradně vautomatický režim. V 99 % případů pomáhá rozpoznat phishingovou stránku za méně než deset sekund a připojeným uživatelům Avastu bude zablokován přístup.

Byly zjištěny stránky útoků typu phishing

Moderní phishingové stránky jsou skvělými podvodníky. Kybernetičtí zločinci vynakládají velké úsilí, aby vypadali jako skutečné. Níže uvedené příklady ukazují, jak mohou být phishingové stránky podobné originálu.

Design škodlivé verze postrádá logaaplikace Google. Mírné rozdíly jsou také v barvách uživatelského avatara a možnostech výběru v šedém přihlašovacím modulu. Phishingové stránky.

Design škodlivé verze postrádá logaaplikace Google. Mírné rozdíly jsou také v barvách uživatelského avatara a možnostech výběru v šedém přihlašovacím modulu. Phishingové stránky. Stará verze přihlašovací stránky Google.

Stará verze přihlašovací stránky Google.

Za ta léta, phishingové stránky mají významnězlepšení a vypadají velmi přesvědčivě. Někteří dokonce používají protokol HTTPS a „zelený zámek“ v panelu prohlížeče dává uživatelům falešný pocit bezpečí.

Ikony falešného přihlašovacího webu Apple se od těch původních mírně liší. Oficiální stránka také používá jiné písmo. Phishingové stránky.

Ikony falešného přihlašovacího webu Apple se od těch původních mírně liší. Oficiální stránka také používá jiné písmo. Phishingové stránky. Přihlašovací stránka Apple ID.

Přihlašovací stránka Apple ID.

Malé chyby na phishingové stránceviditelné pouze ve srovnání s původním, spolehlivým zdrojem. Samy o sobě nepřitahují pozornost. Zkuste si nyní pamatovat, jak často vypadá podobná přihlašovací stránka služby, kterou používáte. Je nepravděpodobné, že budete moci prezentovat design ve všech jeho detailech - a na to se spoléhají podvodníci, kteří vytvářejí falešné stránky.

Jak se šíří hrozba?

Odkazy na phishingové stránky jsou nejčastěji zasílány v phishingových e-mailech, ale lze je nalézt i v placených reklamách, které se zobrazují ve výsledcích vyhledávání.

Nejčastěji útočníci vytvářejí falešné e-maily od známých společností, kterým uživatelé důvěřují: banky, letecké společnosti, sociální sítě.

Dalším útočným vektorem je technologie zvaná"Clickback". Kybernetičtí zločinci obvykle používají tuto techniku na sociálních sítích: uživatelé vidí lákavý titul jako „Získejte bezplatný telefon“ nebo „značku N s neuvěřitelnou slevou“ a klikněte na škodlivý odkaz.

Kromě toho mohou hackeři hackovat nebo vytvářet falešné účty populárních lidí a zveřejňovat škodlivé odkazy na jejich profily a příspěvky.

Co se stane poté, co oběť nakopla návnadu?

Účel phishingu je jako téměř každý jinýkybernetické útoky – získání finančních výhod. Jakmile kyberzločinec získá přihlašovací údaje uživatele prostřednictvím phishingové stránky, může je použít různými způsoby v závislosti na typu návnady. Pokud se jedná o škodlivou kopii webu finanční instituce – banky nebo společnosti jako PayPal, hacker bude mít přímý přístup k penězům podvedené osoby.

Dostal podvodné přihlášení a heslo proPřihlašování na webové stránky dopravní společnosti, například UPS nebo FedEx, samozřejmě nepřinese okamžitý zisk. Namísto toho se útočník může pokusit použít podrobnosti, aby získal přístup k jiným účtům s cennějšími informacemi - včetně pokusu o rozbití e-mailu oběti. Je dobře známo, že lidé často nastavují stejné heslo pro přihlášení k různým službám. Dalším způsobem příjmů kybernetických zločinců je prodej odcizených osobních údajů na tmavém pozadí.

Jedná se o tzv. Mechanismus „nesmyslného útoku“. Existuje mnoho zastaralých stránek WordPress na internetu. Mohou být hacknuty za nízkou cenu a použity pro phishingové kampaně. Průměrná cena za nasazení phishingových nástrojů je 26 USD.

Jak se chránit

Mezi úspěšným phishingovým útokem a skutečnostíKyberzločincům obvykle nějakou dobu trvá, než využijí ukradené detaily. Čím rychleji je hrozba eliminována, tím více potenciálních obětí můžeme ochránit. Pokud již byly přihlašovací jméno a heslo odcizeny, uživatel je může pouze změnit, a to co nejrychleji.

Jak se chránit před jednou z nejúspěšnějších technologií kybernetického útoku - phishing:

- Nejprve nainstalujte antivirový program na všechna zařízení - PC, Mac, smartphony a tablety. Antivirový software je bezpečnostní síť, která chrání uživatele sítě.

- Nesledujte odkazy v podezřelýche-maily a nestahují soubory, které jsou k nim připojeny. Na takový dopis neodpovídejte, i když na první pohled přišel od osoby nebo organizace, které důvěřujete. Místo toho se obraťte na adresáta na jiném komunikačním kanálu a ověřte, že zpráva skutečně pochází z tohoto zdroje.

- Pokuste se zadat adresu webu v prohlížeči ve všech případech - to vás ochrání před náhodným přepnutím na verzi vytvořenou podvodníky.

- HTTPS není „zelený zámek“zabezpečení. Tato ikona označuje pouze to, že je spojení chráněno šifrováním. Stránky, na kterých se nacházíte, mohou být falešné. Kybernetičtí zločinci implementují šifrování na phishingových webech, aby oklamali uživatele, takže je obzvláště důležité zkontrolovat a ověřit pravost používaného zdroje.

V roce 2018 zkoumali specialisté Avastuzasílání škodlivých e-mailů z hacknutých účtů MailChimp, případy sex phishingu a podvodné kampaně související s implementací nařízení GDPR. V budoucnu bude podle odborníků objem phishingových útoků narůstat. Objeví se nové způsoby, jak zamaskovat akce útočníků zaměřené na krádež důvěrných uživatelských dat.